Програмне забезпечення FortiNet

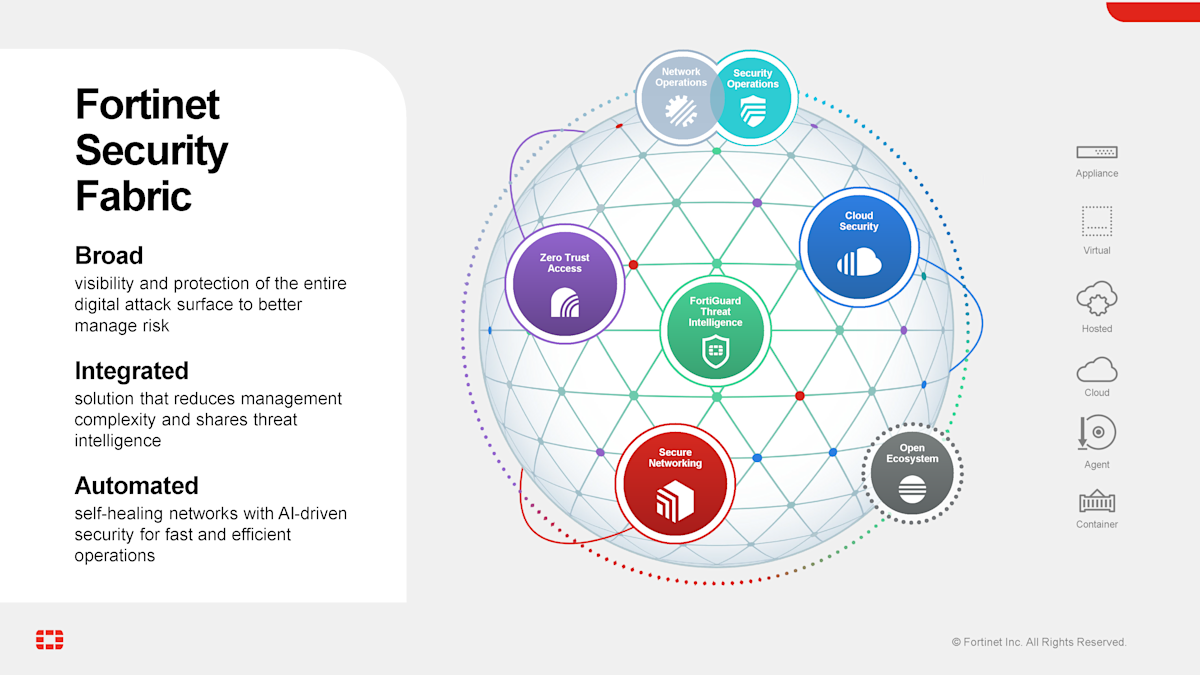

Fortinet Security Fabric – найбільш продуктивна платформа інформаційної безпеки в галузі на базі FortiOS, що лежить в основі багатої відкритої екосистеми. Вона протидіє різноманітним цифровим атакам на всій довжині їх поверхні та життєвого циклу, а також підтримує самовідновлення та захист мережевих підключень, пристроїв, даних та додатків.

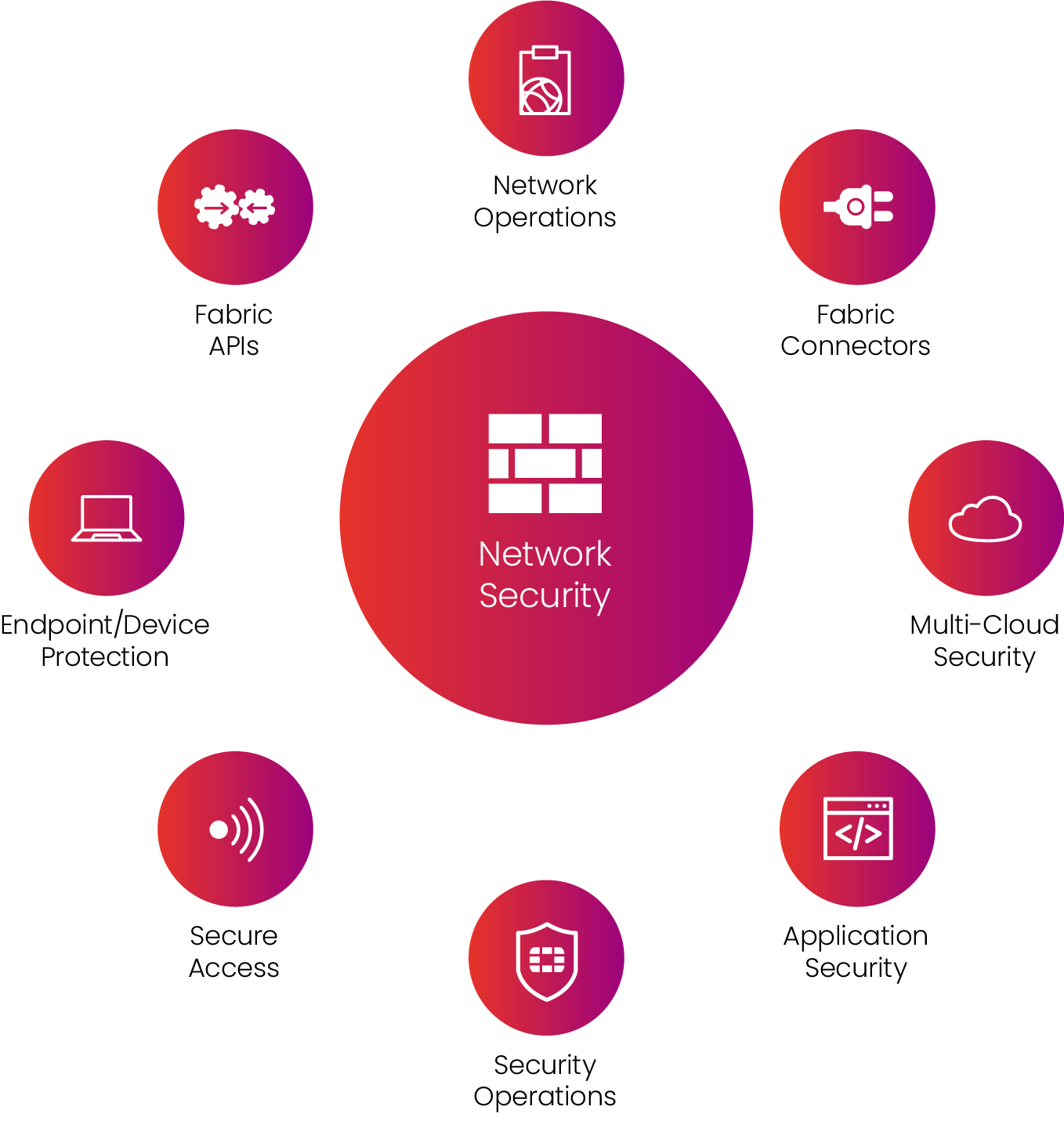

СИСТЕМА МЕРЕЖОВОЇ БЕЗПЕКИ FORTINET

Типи рішень, пристроїв та засобів забезпечення мережевої безпеки

Найважливішим компонентом мережі є міжмережевий екран наступного покоління (NGFW). Однак для реального захисту мережі потрібні інші технології, тому для забезпечення ефективної мережевої безпеки потрібний глобальний підхід, що поєднує мережевий екран з іншими важливими функціями. По суті, для повного захисту організації по всіх напрямках атак необхідно забезпечити багаторівневий підхід з рішеннями безпеки для всіх областей мережі як інтегровану та адаптивну систему мережної безпеки.

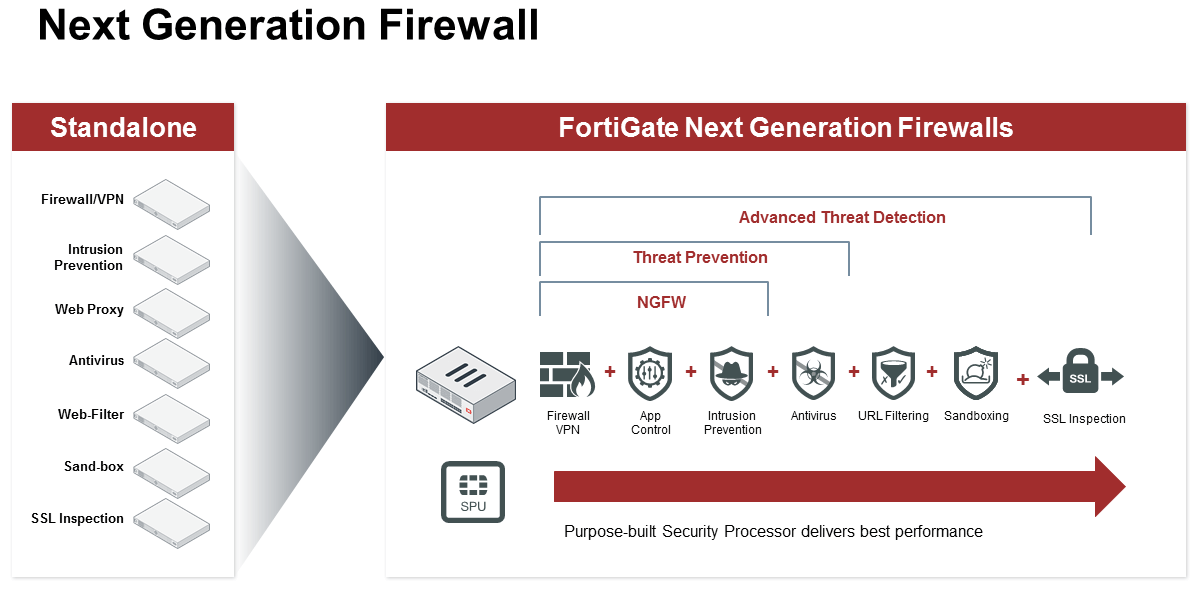

Міжмережні екрани

Традиційні міжмережні екрани використовуються протягом десятиліть і є стандартним засобом забезпечення захисту більшості організацій. Однак у міру зміни характеру загроз змінилася технологія міжмережевих екранів. Міжмережевий екран наступного покоління (NGFW) виходить за рамки звичайних технологій перевірки портів/протоколів та їх блокування традиційних міжмережевих екранів за рахунок додавання функцій перевірки на рівні додатків, запобігання вторгненням, а також отримання даних від джерел за межами міжмережевого екрану.

Як у традиційних міжмережевих екранах, так і в екранах наступного покоління (NGFW) використовується фільтрація пакетів (статична та динамічна) для забезпечення безпеки підключень між мережею, інтернетом та самим міжмережевим екраном. Причому для обох варіантів фільтрації можлива трансляція мережі та адрес портів для зіставлення IP-адрес. Однак міжмережні екрани наступного покоління (NGFW) можуть відфільтровувати пакети на основі програм за допомогою списків дозволених елементів або систем запобігання вторгненням (IPS) на основі підпису для розмежувань нешкідливих (тобто безпечних) програм та програм, які можуть бути шкідливими. Існує безліч інших відмінностей, проте основною перевагою міжмережевих екранів наступного покоління (NGFW) у порівнянні з традиційними є їх здатність блокувати попадання шкідливих програм у мережу, тобто знешкоджувати кібератаки зловмисників, що не могли забезпечити міжмережевих екранів попередніх поколінь.

Захист мережі WAN та філій

Сьогодні величезна кількість організацій має офіси чи окремих працівників у всьому світі, а віддалена робота стає все більш затребуваною під час глобальної пандемії COVID-19. Однак для цих розподілених місць, які іноді називають філією, мережна безпека є першорядним питанням. Безпека мережі філій передбачає забезпечення безпеки мережевого трафіку філій, корпоративних ресурсів, наприклад штаб-квартир або центрів обробки даних та віддалених співробітників. Постійно великі обсяги даних передаються між цими розподіленими розташуваннями. Швидке поширення таких хмарних програм, як G Suite, Office 365 та інших популярних засобів за моделлю програмного забезпечення як послуги (SaaS), означає, що уніфіковані та безпечні інтернет-з’єднання між користувачами у різних місцях відіграють найважливішу роль для ефективної роботи організації.

Традиційні технології глобальних обчислювальних мереж (WAN), наприклад багатопротокольна комутація за мітками (MPLS), сьогодні є надто повільними та громіздкими для обробки сучасних обсягів даних та швидкостей інтернет-з’єднань. Ось чому багато організацій перейшли на такі просунуті рішення, як програмно-визначувані глобальні мережі (SD-WAN), у рамках комплексної системи мережевої безпеки, розподіленої по всьому світу та численних розподілених філій. платформи корпоративних підключень, що розвиваються, наприклад периферійний сервіс безпечного доступу (SASE), поєднують у собі гнучкі можливості підключень, що надаються мережами SD-WAN з цілим рядом різних систем безпеки: від моделі міжмережевого екрану як послуги (FWaaS) до принципів доступу до мереж з нульовою довірою .

Система запобігання вторгненням (IPS)

Система запобігання вторгненням (IPS) виявляє підозрілу активність і виявляє або запобігає атакам комп’ютерних мереж. Технології захисту системи IPS дозволяють відстежувати таку активність, збирати інформацію про неї та надавати відповідні звіти мережевим адміністраторам. Система IPS виконає превентивні дії, наприклад налаштування інших засобів безпеки, для запобігання можливим атакам, а також регулювання корпоративних політик безпеки для блокування співробітників або гостей у мережі від участі у шкідливій поведінці. Кошти IPS є найважливішим компонентом комплексної системи забезпечення мережевої безпеки, і дедалі частіше інтегруються у міжмережні екрани, а чи не використовуються як автономних рішень у інфраструктурі мережевої безпеки.

Шлюз Secure Web Gateway

Шлюз Secure Web Gateway є контрольною точкою, яка запобігає попаданню несанкціонованого трафіку в мережу організації. Шлюз Secure Web Gateway розташовується в місці, де всі дані надходять до мережі та виходять із мережі. Він забезпечує бар’єр, що запобігає потраплянню шкідливого трафіку до основних ресурсів мережі. Більш складні рішення шлюзу Secure Web Gateway можуть також запобігати крадіжкам важливих даних з мережі організації. Шлюзи Secure Web Gateway відіграють більш важливу роль для забезпечення спільної мережевої безпеки, особливо в міру того, як кібератаки зловмисників стають все більш витонченими та складними, за рахунок використання підроблених сайтів та інших шкідливих рішень, які стали стандартною практикою.

Перевірка SSL

Перевірка SSL є важливим компонентом інфраструктури мережної безпеки. Під час перевірки SSL (протоколу захищених сокетів) зупиняється та дешифрується весь трафік, що передається через веб-сайт HTTPS, та ідентифікується шкідливий вміст. Організації часто використовують сертифікати SSL на своїх веб-сайтах для встановлення безпечних підключень. Проте протокол SSL має і слабку сторону, оскільки шифрування SSL сьогодні часто використовується зловмисниками для приховування шкідливих програм. Тому рішення мережної безпеки повинні включати перевірку SSL як основну функцію.

Оптимізація додатків

Мережа SD-WAN забезпечує більш швидкі підключення, економію коштів та ефективну роботу програм SaaS, а також служби цифрової передачі голосу та відео. Однак технологія SD-WAN має свої недоліки, особливо в тому, що стосується безпеки. Бізнес-політики точного визначення та отримання даних з використанням мережі SD-WAN є важливими для забезпечення іншої потреби системи мережевої безпеки: оптимізації додатків. При оптимізації програм використовуються кілька технологій для покращення загальної функціональності мережі безпечним способом. Найбільш важливими технологіями є відстеження пропускної спроможності, кодування додатків та усунення затримок у мережі.

Рішення Cloud On-Ramp

Ефективні хмарні підключення дуже важливі для сучасних систем мережевої безпеки. До кінця 2020 року понад 80 відсотків усього робочого навантаження підприємств припадає на хмарні підключення. Тому система мережної безпеки має бути тісно пов’язана з хмарними підключеннями рішення Cloud On-Ramp, щоб можна було оптимізувати хмарні підключення за рахунок застосування швидких та безпечних хмарних технологій та підключень у додатках з підходом «безпека як послуга» (SaaS) та «інфраструктура як послуга »(IaaS).

VPN

У віртуальних приватних мережах (VPN) використовуються віртуальні з’єднання для створення приватної мережі, що забезпечує безпечне підключення до Інтернету будь-якої кінцевої точки та захист важливої інформації від несанкціонованого перегляду або перехоплення. Мережа VPN маршрутизує підключення пристрою кінцевої точки через приватний сервер таким чином, щоб коли дані надійдуть до Інтернету, їх неможливо було ідентифікувати як з цього пристрою. Високопродуктивні криптомережі VPN підвищують ефективність рішення Cloud On-Ramp, забезпечують більш надійний захист та ефективну роботу віддалених працівників, а також дозволяють усім організаціям забезпечити уніфіковану безпекову політику та відповідний контроль доступу для всіх корпоративних користувачів, додатків та пристроїв, незалежно від їхнього розташування.

Захист мережевого периметра

Захист мережевого периметра розвивається як будь-який інший аспект мережевої безпеки в даний час. Традиційно під терміном «мережевий периметр» розуміють периферійну інфраструктуру, що знаходиться між корпоративною мережею та загальнодоступним Інтернетом, яка забезпечує безпечний контроль вхідної та вихідної інформації між ними. Міжмережеві екрани наступного покоління NGFW є звичайною частиною цієї периферійної інфраструктури. Надійний захист периметра повинен включати такі функції, як керування програмами, моніторинг та блокування шкідливого вмісту, а також загальне керування трафіком.

Сфери застосування гіпермасштабування

Сьогодні організації використовують все більше даних, що передаються на більш високих швидкостях між сайтами, розподіленими по всьому світу. Поява таких технологій, як 5G, а також потреба організацій у передачі об’ємних масивів даних, наприклад, у високошвидкісних рішеннях інтернет-магазинів, у транспортній, енергетичній та виробничій галузях промисловості, сформувала потребу у забезпеченні безпеки гіпермасштабування. Для розробки всіх цих рішень необхідно забезпечити належний контроль безпеки.

Занадто часто організації виявляють, що їхні засоби безпеки не можуть забезпечити потреби гіпермасштабування, і відмовляють від заходів безпеки на користь оптимальної якості обслуговування користувачів, що є небезпечним компромісом. Для сфер застосування гіпермасштабування потрібен інший підхід, ніж до традиційних засобів забезпечення цифрової безпеки. Для них потрібні правильно масштабовані міжмережеві екрани та інші рішення для обробки безпрецедентних обсягів даних із безпрецедентними швидкостями.

Автоматизація мережі

При автоматизації мережі використовуються програмні засоби управління мережею та безпекою для підвищення ефективності та розширення функціональних можливостей мережі. Автоматизація застосовується в різних аспектах корпоративної інфраструктури ІТ для полегшення роботи фахівців, а також дозволяє значно знизити можливості людських помилок, які, як і раніше, є основною причиною проблем безпеки та перебоїв у роботі. Застосування автоматизації мережі для оновлення конфігурацій та виконання багатьох інших функцій замість громіздких ручних операцій дозволяє спростити загальне керування мережею і, в результаті, підвищити її безпеку.

Відповідність вимогам

Забезпечення відповідності вимогам є обов’язковою умовою в епоху нормативних вимог до конфіденційності даних та інших засобів контролю відповідності, запроваджених державними та регіональними органами у різних галузях. Забезпечення відповідності вимогам також є досить громіздким рішенням, що включає тривалі процедури, що виконуються фахівцями, вручну з отримання даних, їх аналізу та створення відповідних звітів, що займають цілі тижні або місяці.

Фахівці з мереж та безпеки можуть уникнути складних та стомлюючих процедур перевірок, які найчастіше виявляються неефективними, за рахунок автоматизації перевірки на відповідність вимогам та створення звітів, а також інтегрування цих технологій до інших операцій систем мережевої безпеки. Надійні засоби перевірки на відповідність вимогам можуть також використовуватися для оцінки мережевих середовищ з погляду галузевих стандартів та передового досвіду, що гарантує полегшення оцінки ризиків, пов’язаних із забезпеченням відповідності вимогам.

Мережева безпека для бізнесу

Корпоративна мережна безпека

Для забезпечення корпоративної мережевої безпеки (особливо для великих підприємств, що мають безліч філій) потрібен інтегрований, автоматизований підхід з підтримкою хмарних технологій, який ставить пріоритет для системи захисту корпоративної мережі та її ресурсів та даних, а також забезпечує надійне підключення та ефективну роботу співробітників та клієнтів . Корпоративна мережна безпека означає не тільки захист від зловмисників, але також вирішення проблем застарілих систем, виправлень, великої кількості оповіщень та нестачі досвідчених фахівців з кібератаків та мережного захисту при виборі правильних рішень забезпечення безпеки мережі. Як мінімум, стратегія корпоративної мережевої безпеки включає як апаратні, і програмні засоби; передбачає використання локальних, гібридних та хмарних моделей доступу; посилює захист від широкого спектра загроз; управляє вхідними та вихідними даними у корпоративній мережі; а також контролює доступ окремих осіб до конкретних ресурсів мережі.

Безпека мережі для малого бізнесу

Зловмисники часто атакують невеликі компанії за допомогою таких технологій, як програми-вимагачі, повністю усвідомлюючи той факт, що мережевий захист таких компаній часто є вкрай неефективним. Для невеликих компаній дуже важливо вибрати належні засоби, які забезпечать захист даних та ресурсів компанії, включаючи безпечну мережу Wi-Fi, віртуальні приватні мережі (VPN), багатофакторну автентифікацію та міжмережеві екрани для філій. Централізоване хмарне управління також спрощує поточні операції за рахунок корисних правил та політик, що дозволяє невеликим компаніям швидко впроваджувати нові технології, зберігаючи при цьому безпеку бізнесу.

Вибір системи мережевої безпеки

Висока продуктивність

Як нам прискорити цей процес? — ось питання, яке стоїть на порядку денному з моменту появи цифрових інноваційних технологій. Він стосувався мережевої безпеки вже тоді, стосується зараз і стосуватиметься у майбутньому. Швидкість – це рушійна сила цифрового перетворення, яка пов’язана зі способом перетворення бізнесу, підвищенням ефективності, забезпеченням доступу, розробкою додатків, продуктивністю, доходами та рентабельністю інвестицій (ROI). Ось чому висока ефективність є найважливішим фактором засобів забезпечення мережевої безпеки, особливо в епоху гіпермасштабування та гіперпідключених середовищ, коли традиційні системи мережної безпеки більше не можуть ефективно працювати, забезпечувати безпечні підключення та задовольняти потреби користувачів. Ефективність захисту є зразком для організацій, які працюють на передньому краї цифрових інновацій; тому що при цьому навіть затримка в одну мілісекунду може мати неймовірні негативні наслідки.

Збір даних про загрози

Витончені цільові атаки становлять велику проблему для мережного захисту. Належні рішення мережевого захисту зможуть отримувати останні дані про загрози для захисту від експлойтів, уразливостей, нульового дня, а також від відомих і раніше невідомих атак.

Забезпечення доступності даних

Доступність даних є найскладнішим завданням для забезпечення мережевої безпеки; оскільки ви не можете контролювати те, що не можете зрозуміти. А в міру розширення цифрової інфраструктури та впровадження в організаціях як локальних, так і хмарних рішень виникає безліч передумов для сліпих зон у системі мережевої безпеки. Вибирайте рішення, яке зможе забезпечити найкращу доступність даних та контроль за мережевим середовищем.

Простота

Складна структура мережі не тільки створює проблеми при управлінні, але й представляє ризики щодо безпеки. Мережі зі складною структурою мають більше точок входу та можливостей для впливу, оскільки загальна кількість напрямків атак збільшується завдяки розподіленій інфраструктурі та таким макротенденціям, як використання власних пристроїв (BYOD) та Інтернет речей (IoT), які створюють мільйони додаткових підключень до бізнес-мереж. щороку. Компанії повинні наполягати на централізованому управлінні мережами з використанням функції управління з одного вікна, навіть за сильно розподілених середовищ, у яких застосовуються безліч різних засобів. Простота в інфраструктурі, засобах та управлінні забезпечує надійніший захист при забезпеченні мережної безпеки.

Fortinet забезпечує безпеку найбільших підприємств, постачальників послуг та державних організацій по всьому світу. Fortinet надає своїм клієнтам інтелектуальний, безшовний захист від поверхні атак, що розширюється, і здатність відповідати постійно зростаючим вимогам до продуктивності безмежної мережі - сьогодні і в майбутньому. Тільки архітектура Fortinet Security Fabric може забезпечити безкомпромісну безпеку для вирішення найважливіших проблем безпеки, чи то в мережевих, прикладних, хмарних чи мобільних середовищах. Fortinet займає перше місце за кількістю пристроїв безпеки, що поставляються по всьому світу, і більше 500 000 клієнтів довіряють Fortinet захист свого бізнесу.

Штаб-квартира Fortinet знаходиться в Саннівейлі, штат Каліфорнія, їй належить виробничо-складальний та операційний центр площею 200 000 квадратних футів у Юніон-Сіті, штат Каліфорнія, а також офіси по всьому світу. Заснована в 2000 році Кеном Се, далекоглядним засновником та колишнім президентом та генеральним директором NetScreen, Fortinet очолює сильна команда менеджерів з великим досвідом роботи в галузі мереж та безпеки.

Сполучені Штати Америки

Fortinet

Адреса:

899 Kifer Road

Sunnyvale, CA 94086

Номер телефону:

1 408 235 7700

Сайт та електронна пошта:

https://www.fortinet.com/